安全公司Kaspersky警告说,通过软件托管网站SourceForge,针对加密用户的新恶意软件。该公司在最近的出版物中说,该网站上的软件项目Office Package包含了针对加密用户的地址供电的恶意软件。

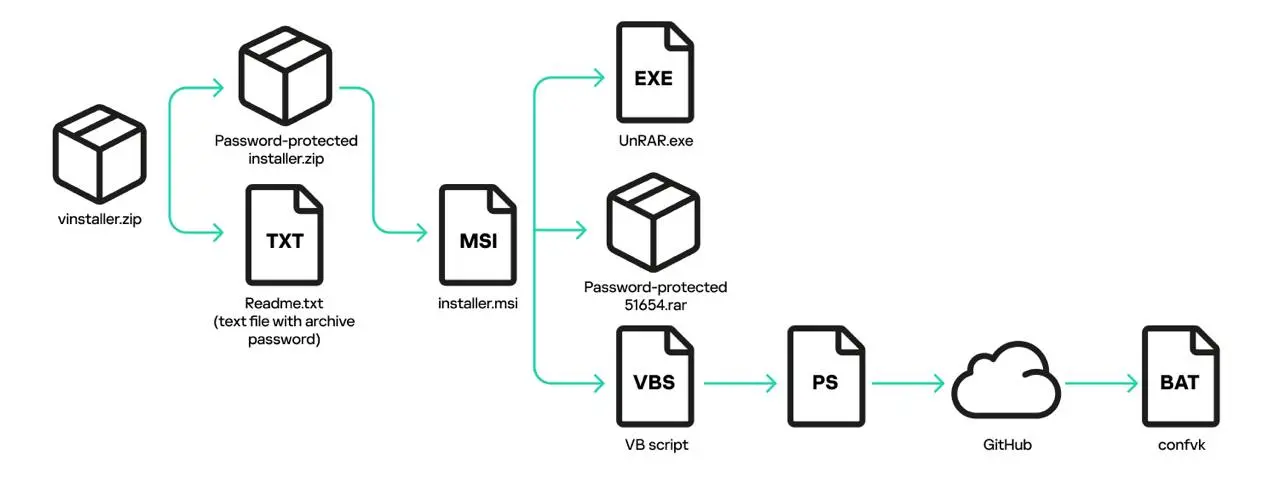

根据该报告,Office软件包软件是一个合法的项目,其中包含Microsoft Office附加组件。但是,仔细调查揭示了有关该软件包的更多信息,因为它包含导致不同URL的下载链接。

它说:

“正在调查的项目已分配了域OfficePackage.sourceforge [。] IO,但是当您到达该域时显示的页面显示不像SourceForge.net上的OfficePackage。”

有趣的是,恶意软件下载过程非常复杂,用户可以通过三个URL才能下载文件。复杂的过程似乎是该计划的一部分,以吸引用户相信他们正在下载真正的应用程序。

卡巴斯基安全专家指出,最终的安装文件是installer.msi,这是一个700兆字节的文件,不良演员夸大了尺寸,使其看起来像真实的软件安装程序。脱掉垃圾字节后,实际尺寸为七个兆字节。

通过运行安装程序,用户不知不觉地将两个恶意应用程序安装到其设备,一个矿工和一个Clipbanker中。 Clipbanker允许使用攻击者复制到剪贴板上的加密地址,使用户将资金发送到错误的地址,允许地址中毒。

安全专家写道:

“该活动中的主要恶意动作归结为运行两个自动脚本。Icon.dll重新启动自动解释器并将矿工注入其中,而Kape.dll则可以做相同的功能,但会注入Clipbanker。”

同时,他们还指出,这次袭击主要集中在俄罗斯目标上。其中的迹象包括officePackage.sourceforge [。] IO网站的俄罗斯界面,以及在1月至3月下旬之间遇到恶意软件的4,604个用户中有90%是俄罗斯人。

解决中毒骗局增加

卡巴斯基的报告与几家区块链安全公司报道的有关加密使用者的中毒攻击的最近增加。根据Scam Sniffer的数据,三月的第三大网络钓鱼事件是由于解决中毒。

Cymers还报告说,地址中毒骗局在3月的前三周内损失了超过120万美元,并增加了2月的180万美元。该公司表示,其AI威胁检测系统确定了地址中毒攻击的增加。

尽管大多数地址中毒攻击是由攻击者手动向受害者发送小型交易的地址,其地址与他们经常使用的地址相似,但使用复杂的恶意软件,允许攻击者从剪贴板上更改地址,这表明了糟糕的演员如何继续发展。

安全专家认为,解决此问题的第一解决方案是让用户避免从不受信任的来源下载软件。他们指出,坏演员通常利用非官方软件网站分发恶意应用程序,使用此类网站的人必须意识到这种风险。

但是,他们指出,该恶意软件提出了一个更大的问题,因为攻击者可以访问受感染系统的创造力。因此,创作者可以决定将其用于针对加密用户并开始将其出售给更危险的坏演员而不是更多。

加密大都会学院:想在2025年养活您的钱吗?在即将到来的WebClass中学习如何使用Defi进行操作。保存您的位置

No comments yet